シャドーITのリスクとは?情報漏洩インシデント事例と経営層が取るべきガバナンス強化6策

シャドーITが引き起こす情報漏洩インシデントは、売上・ブランド・顧客信頼を一度に失う経営リスクです。実際の国内事例と、CISO・経営層が主導すべきガバナンス強化の6つの実践戦略を解説します。

シャドーITによる情報漏洩インシデントは、SaaS事業を展開する企業の経営を直撃します。情報通信会社での約590万件の顧客情報流出(IIJ調査事例)のように、管理外クラウドサービスの利用が引き金となったインシデントは後を絶ちません。CISOや経営層が「情シスの問題」と距離を置いている間にも、未承認ツールは組織内に静かに拡大し続けています。本記事では、シャドーITの具体的なリスク分類から実際のインシデント事例、そして経営層が主導すべきSaaSガバナンス強化の6つの実践戦略を解説します。

シャドーITとは?隠れたSaaS利用がもたらす重大なリスク

シャドーITとは 、企業の情報システム部門や経営層が把握・管理していない状態で、従業員が独自に導入・利用しているデバイスやクラウドサービス(SaaS)を指します。近年、SaaSの普及により現場の利便性が向上した一方で、管理外のIT資産が急増しています。

情報漏洩インシデントへの直結

管理外のツール利用は、退職者のアカウント削除漏れや、アクセス権限の設定ミスによる機密情報の意図しない外部共有など、 重大な情報漏洩リスク に直結します。個人向けサービスは法人向けに比べてセキュリティ機能が弱く、万が一インシデントが発生した際の初動対応も大幅に遅れます。

SaaS事業を展開する企業において、自社の機密情報や顧客データが漏洩することは、事業の存続を揺るがす致命的なダメージとなります。事業立ち上げ時の適切な進め方と合わせてガバナンス観点を組み込む重要性については、【情シス向け】SaaS運用管理の最適化ロードマップ|シャドーITを防ぐ7つのステップ も参考にしてください。

国内で起きたシャドーIT関連インシデントの実例

シャドーITのリスクは抽象的な話ではありません。実際に国内で発生した事例を見ると、その深刻さが明らかになります。

情報通信会社での590万件顧客情報流出

IIJのセキュリティコラム(#4)が取り上げた国内大手情報通信会社のグループ会社では、従業員が管理外のストレージサービスを経由して約590万件の顧客情報を流出させたとされています。単一インシデントとしては国内最大級の規模で、事後対応コスト・信用毀損・顧客離れが経営全体に波及しました(出典: IIJ「エンタープライズIT COLUMNS」#4)。

医療機関でのクラウドストレージ経由の患者情報漏洩

2021年8月、大学病院の医師が個人判断で利用していたクラウドストレージサービスのID・パスワードがフィッシング詐欺により窃取され、数百人規模の患者情報が第三者に漏洩しました。IT部門が把握していないサービスは、フィッシング被害発生後の検知・封じ込めが大幅に遅れるという典型例です。

地方自治体での個人情報46万件漏洩

2022年6月、関西圏の市で業務委託先の不正行為により、住民基本台帳の46万517人分が漏洩しました。委託先が使用していた管理ツールを発注側が十分に把握・審査していなかったことが根本原因の一つです。

シャドーITを見極める2つの判断基準

現場で利用されているツールがシャドーITに該当するかどうかを正確に見極めることが、対策の第一歩です。ここでは、具体的な判断ポイントを整理します。

会社許可と管理権限の有無

あるサービスがシャドーITに該当するかどうかの最大の判断ポイントは、「会社が公式に許可しているか」と「情シス部門が管理権限を持っているか」の2点です。例えば、無料のファイル転送サービスや、個人のスマートフォンにインストールしたチャットアプリでの業務連絡などが典型的な例です。

これらのツールは無料で手軽にアカウント登録できるため、従業員が悪意なく業務効率化のために導入するケースが後を絶ちません。SaaS管理ツールを活用した棚卸しの具体的な手順については、【情シス向け】SaaS移行とシステムリプレイスを成功に導く管理ツールの選び方3つの基準 を参照してください。

経営層・CISOが主導すべきSaaSガバナンス強化6つの実践戦略

企業内で未承認のツールが蔓延する状態を防ぐためには、現場の業務実態に即したSaaSガバナンスの構築が不可欠です。単にツールの利用を禁止するだけでは根本的な解決になりません。ここでは、安全なクラウド活用を推進し、 シャドーIT 対策 として有効な6つの具体的なアプローチを解説します。

戦略1. 代替ツールの提供で業務効率を維持する

頭ごなしに禁止するだけでは、従業員はさらに巧妙にツールを隠して利用するようになり、かえって シャドーIT リスク を増大させます。ガバナンス強化を名目にすべての新しいツールを制限すると、現場の生産性低下を招き、ルールの形骸化を引き起こします。

現場がなぜそのツールを必要としているのか丁寧にヒアリングし、業務要件を満たしつつセキュリティ基準をクリアした公式ツールを代替手段として迅速に提供する体制を整えましょう。

戦略2. SaaS管理ツール(CASBなど)による可視化

従業員が独自の判断で導入したSaaSを正確に把握するためには、システム的なアプローチが有効です。目視や自己申告だけでは限界があるため、SaaS管理ツールやCASB(Cloud Access Security Broker)を活用します。

社内のネットワークトラフィックやアカウントの利用状況を可視化することで、情シス部門が把握していないツールの実態を正確に洗い出せます。CASBの具体的な導入・活用方法については、公開済みの シャドーIT対策の完全ガイド【情シス向け】|CASB・検知ツール活用と6つの実践ポイント も合わせて参照してください。

戦略3. 利用状況の定期的な棚卸し

検知したサービスについては、「既存の公式ツールで代替できないか」「業務上の必然性があるか」といった基準で評価します。SaaS管理ツールを活用して定期的な棚卸しを実施し、新たな非公式ツールの発生を早期に検知する仕組みを整えることが、持続的な統制の要となります。

戦略4. セキュリティポリシーのアップデートとインシデント想定訓練

システム的なアクセス制御と並んで重要なのが、人的なガバナンスの強化です。まず、自社のセキュリティポリシーを現状の業務実態に合わせて見直します。

過去に策定された厳格すぎるルールが現場の利便性を損ない、無断でのSaaS利用を誘発しているケースは珍しくありません。テレワークやマルチデバイスの普及に合わせた柔軟なルール設定に加え、「シャドーITが起点で情報漏洩が発生した場合の初動対応」をシナリオ化した訓練を年1回以上実施することで、経営層のリスク感度が格段に上がります。

戦略5. 申請プロセスの簡素化と迅速な承認

現場で運用ルールを適用する際の最大の注意点は、規制を厳格にしすぎて業務効率を下げないことです。新しいSaaSを利用したい場合の社内申請フローを簡素化し、現場の負担を軽減します。

セキュリティ要件を満たしているかを情シス部門が迅速に審査し、安全性が確認できれば公式ツールとして認可するフローを整備します。これにより、従業員が隠れて非公式なツールを利用する動機を根本から減らせます。

戦略6. 現場と連携した継続的な従業員教育

ルールを定めた後は、それを現場に定着させるための継続的な従業員教育が不可欠です。シャドーIT対策を成功させる最大の鍵は、現場と情シス部門、そして経営層が対立するのではなく、協力して運用ルールを構築することです。

単に規程を通知するだけでなく、前述のような実際の国内インシデント事例を共有し、情報の取り扱いに関する正しいルールの遵守を定期的に啓発します。

よくある質問(FAQ)

シャドーITとは何ですか?具体的な例を教えてください

シャドーITとは、会社の情報システム部門が把握・管理していない状態で従業員が業務に利用しているIT機器やクラウドサービスを指します。個人のスマートフォンを使った業務連絡、会社の許可を得ない無料ファイル転送サービスの利用、部門単独で契約したチャットツールなどが代表例です。

シャドーITが経営リスクになる理由は何ですか?

管理外のツールはセキュリティパッチ適用・アカウント管理・アクセス権限制御が情シスの手を離れているため、退職者アカウントの放置やフィッシング被害の発見遅延が起きやすい状態になります。インシデント発生時の初動対応が大幅に遅れることが、被害拡大の最大要因です。

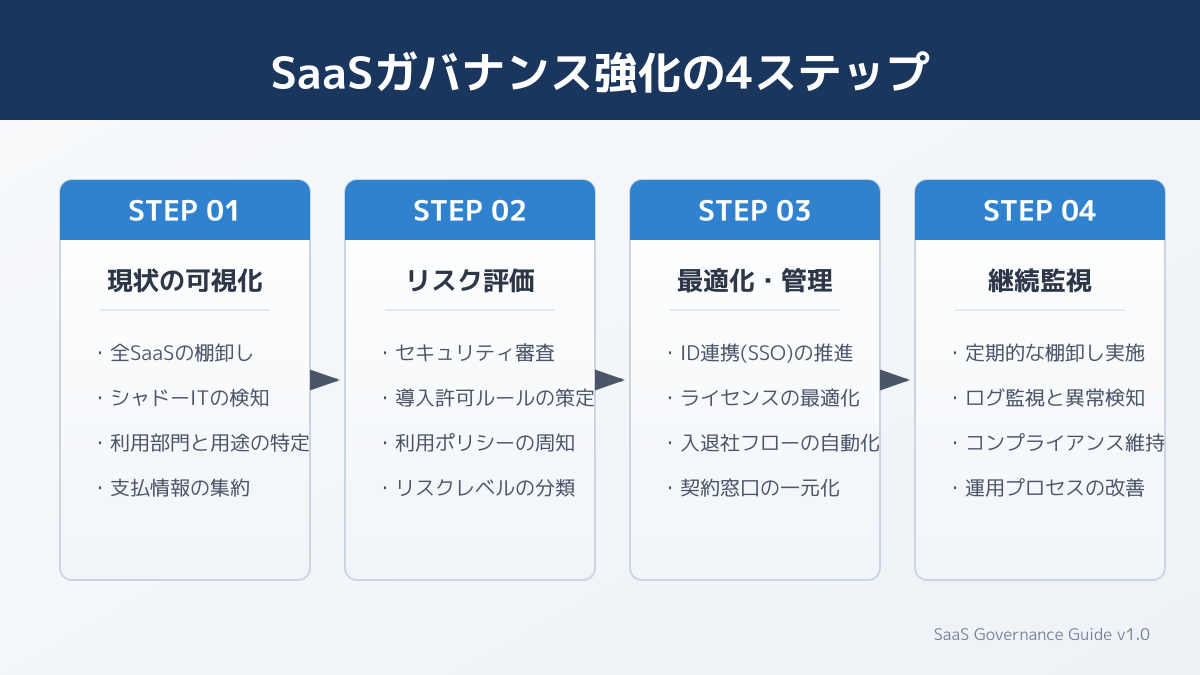

CISOが最初にやるべきシャドーIT対策は何ですか?

まず「現状の可視化」です。SaaS管理ツールやCASBを用いて、社内でどのようなクラウドサービスが利用されているかを実態把握します。その上で、利用頻度の高いツールについては公式認可か代替ツール提供かを経営判断として迅速に決定することが重要です。

シャドーIT対策で最初にやるべきことは何ですか?

まずは「現状の可視化」です。社内でどのようなクラウドサービスが利用されているか、SaaS管理ツールやアンケート調査を用いて実態を把握します。その上で、利用頻度の高いツールについては公式ツールとして認可するか、代替ツールを提供するかを検討します。

まとめ

シャドーITは、SaaS事業を展開する企業にとって重大な経営リスクです。情報漏洩などのインシデントを未然に防ぐためには、経営層と情シス部門が一体となった積極的な対策が不可欠です。

- シャドーITによる国内インシデントは590万件流出規模まで拡大しており、経営課題として捉えることが最優先。

- 会社許可と管理権限の有無を基準に、隠れたSaaS利用の実態を正確に把握する。

- 単なる禁止ではなく、代替ツールの提供や申請プロセスの簡素化で現場の業務効率を維持する。

- CASBなどのSaaS管理ツールを活用した可視化と、継続的な従業員教育で人的ガバナンスを強化する。

シャドーIT対策は、ツールの制限にとどまらず、組織全体のセキュリティ意識を高める文化醸成が重要です。自社のガバナンス体制を見直し、安全なSaaS運用基盤を確立しましょう。

業務を変えるSaaSと、社内AIシステムを。

B2B 向けの SaaS プロダクトや、企業の業務課題を解決する社内向け AI システムを、企画・設計・開発・運用まで一貫対応。マルチテナント・課金・権限管理といった SaaS 基盤から、LLM を活用した社内ナレッジ検索・ドキュメント生成・業務自動化まで、事業と組織の成長に直結するシステムを構築します。

伊藤翔太

大学卒業後、外資系IT企業にてSaaS製品の法人営業とカスタマーサクセスを経験。その後、国内のBtoBスタートアップに参画し、新規SaaS事業の立ち上げからグロースまでを牽引しました。現在はSaasラボの専属ライターとして、SaaS事業者に役立つ実践的な最新トレンドやノウハウを発信しています。

関連記事

シャドーIT対策の完全ガイド【情シス向け】|CASB・検知ツール活用と6つの実践ポイント

社内で把握しきれないシャドーITを防ぐには、CASBをはじめとする検知ツールの導入と、現場ニーズに寄り添った運用ルールの整備が不可欠です。本記事では情シス担当者向けに、実態把握からCASB選定・継続監査まで6つのステップを情報システム部門の視点で具体的に解説します。

SSO(シングルサインオン)導入ガイド:費用相場・手順・企業規模別の選び方

SSO(シングルサインオン)の導入費用は、クラウド型IDaaSで1ユーザー月額100〜1,000円が相場。本記事では、企業規模別の選び方・導入手順・セキュリティ運用の6つのポイントを体系的に解説します。Okta・Microsoft Entra ID・HENNGE Oneなど代表製品の比較情報も掲載。

ホリゾンタルSaaSとは?バーティカルSaaSとの違いと代表企業6選

SmartHR・Salesforce・Slackに代表されるホリゾンタルSaaSは、業界横断で人事・経理・営業を支援するクラウドサービス。バーティカルSaaSとの違い・判断基準・代表企業6選を比較表と図解でわかりやすく解説します。