シャドーIT対策の完全ガイド【情シス向け】|CASB・検知ツール活用と6つの実践ポイント

社内で把握しきれないシャドーITを防ぐには、CASBをはじめとする検知ツールの導入と、現場ニーズに寄り添った運用ルールの整備が不可欠です。本記事では情シス担当者向けに、実態把握からCASB選定・継続監査まで6つのステップを情報システム部門の視点で具体的に解説します。

シャドーIT対策を成功させる鍵は、 禁止一辺倒ではなく「現状把握 → ツール選定 → ルール整備 → 継続監査」の4段階サイクルを回すこと です。CASBなどの検知ツールを活用して非公認SaaSを可視化し、情シス部門が現場の業務課題に応えながらセキュリティを強化する方法を、6つの実践ポイントで解説します。

非公認ツールの実態把握

シャドーIT対策の第一歩は、社内で利用されている非公認ツールの実態を正確に把握することです。従業員が悪意を持ってツールを導入するケースは稀であり、多くは「業務を効率化したい」「既存のシステムでは不便だ」という現場の切実な課題から生まれます。

実態把握と判断の具体化

効果的なシャドーIT対策を進めるためには、発見した非公認ツールを即座に禁止するのではなく、業務への必要性とセキュリティリスクを天秤にかける判断ポイントが重要になります。具体的には、そのツールが扱うデータの機密性(個人情報や機密情報を含んでいるか)と、代替となる公認ツールが存在するかどうかを評価します。リスクが低く業務効率化への貢献度が高いツールであれば、セキュリティ要件を満たした上で公式ツールとして認可することも一つの有効な手段です。

現場で運用する際の注意点

現場での運用においては、従業員とのコミュニケーションが不可欠です。一方的なツールの利用制限は、現場の反発を招き、より巧妙な隠れ利用を助長する恐れがあります。そのため、なぜそのツールが危険なのかを具体的なリスクとともに説明し、代替手段をセットで提示する丁寧な運用が求められます。

特に新しいビジネスモデルを模索する部署やプロジェクトでは、スピード重視で独自のITツールが導入されやすく、管理の目が届きにくくなります。安全な事業推進とガバナンスの両立については、【2026年版】新規事業の立ち上げを成功に導く6つの実践論|失敗を防ぐ手順とおすすめ本 も併せて参考にしてください。

最初の対策の要点は、現場の業務実態に寄り添いながら、リスク評価と代替案の提示をセットで行うことです。

利用ルールと判断基準の策定

シャドーIT対策の2つ目のポイントは、現場の業務実態に即した利用ルールの策定と、許可するツールの明確化です。単に未許可のツールを禁止するだけでは、業務効率の低下を招き、結果として隠れて別のツールが使われるイタチごっこに陥ってしまいます。

現場ニーズの把握とツールの判断基準

シャドーIT対策を効果的に進めるための基本は、従業員がなぜそのツールを使っているのかを正確に把握することです。「大容量ファイルの共有ができない」「社外とのコミュニケーションが不便」といった具体的な課題が背景にある場合、情報システム部門が代替となる公式ツールを迅速に提供する必要があります。

ツールの利用可否を判断する際は、セキュリティ要件だけでなく、業務上の必要性や利便性とのバランスを見極めることが重要です。機密情報を扱う業務には厳格な基準を設けつつ、日常的な情報共有ツールには一定の柔軟性を持たせるなど、メリハリのある基準を設けることが求められます。

現場での運用とルールの形骸化を防ぐ注意点

現場でルールを運用する際の最大の注意点は、ツールの利用申請プロセスを複雑にしないことです。新しいツールを導入したい場合の申請手順が煩雑だと、従業員は正規のルートを避けるようになります。申請から承認までのフローを簡素化し、ホワイトリスト方式で許可されたツールを社内で常に共有しておく工夫が必要です。

また、クラウドサービスの利用ルールを策定するにあたり、まずはサービス自体の特性を正しく理解しておくことが不可欠です。基本的な概念については、【完全図解】SaaSとは?正しい意味・読み方から導入メリットまで初心者向けに解説を参考に、社内の認識を揃えておくことをおすすめします。

要点の整理

ここまでの要点を整理すると、以下の要素が欠かせません。

- 現場ニーズの可視化 :禁止する前に、代替手段の有無と業務課題を確認する。

- 明確な判断基準の提示 :セキュリティと利便性のバランスを考慮したルールを設ける。

- 申請プロセスの簡素化 :正規ルートでのツール導入ハードルを下げる。

これらのポイントを押さえ、現場と情報システム部門が対立するのではなく、協力して安全なIT環境を構築する姿勢が成功の鍵となります。

検知ツール(CASB等)の活用と可視化

シャドーIT対策の3つ目のポイントは、専用ツールを活用したクラウド利用状況の可視化とアクセス制御です。従業員の端末やネットワークの通信を監視し、非公認のSaaS利用を検知する仕組みを構築することが、実効性のある対策の第一歩となります。

CASB・検知ツールの3方式と選定ポイント

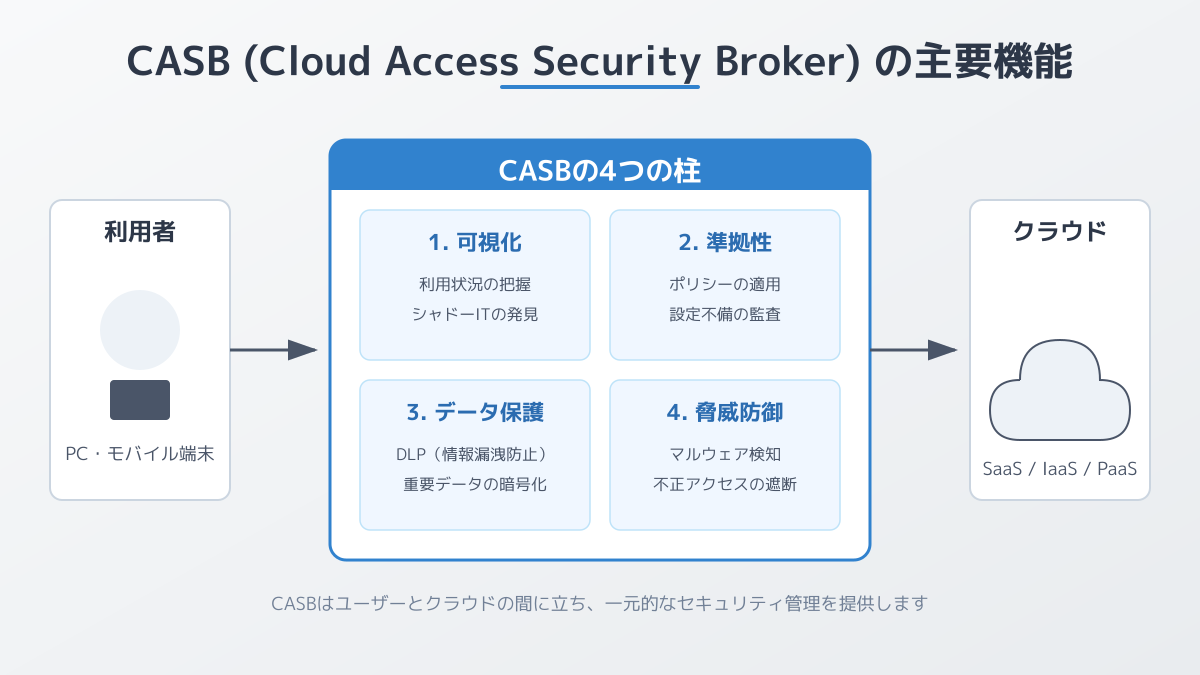

従業員が独自の判断で利用するサービスを情シス部門が人手で把握することには限界があります。そこで有効なのが、 CASB(Cloud Access Security Broker) をはじめとするシャドーIT対策ツールの導入です。CASBは、企業とクラウドサービスの間に立ち、通信内容を監視・制御する役割を担います。

CASBには主に3つの導入方式があります。

| 方式 | 特徴 | 向いているケース |

|---|---|---|

| ログ分析型 | 既存ファイアウォールのログを取り込んで分析 | まず実態把握から始めたい場合 |

| プロキシ型 | リアルタイムで通信を制御・遮断 | 即時ブロックが必要な場合 |

| API連携型 | 承認済みSaaSに直接接続してデータ操作を監視 | Box・Microsoft 365等の内部操作を管理したい場合 |

ツールを選定する際の判断ポイントは、自社のネットワーク環境との親和性と、検知対象となるSaaSデータベースの網羅性です。リモートワークが普及した現在では、社内ネットワークを経由しない通信も増えているため、社用PCにエージェントをインストールして直接通信を監視するエンドポイント型のアプローチも有力な選択肢となります。

SaaS利用台帳の整備や退職者アカウントの管理など、シャドーIT対策をSaaSガバナンス全体に組み込む方法については、【情シス向け】SaaS運用管理の最適化ロードマップ|シャドーITを防ぐ7つのステップも参考にしてください。

現場で運用する際の注意点

シャドーIT対策を現場で運用する際、検知した非公認サービスを即座に一律ブロックすることは避けるべきです。業務に必要なツールを突然奪われると現場の生産性が著しく低下し、従業員がさらに巧妙な抜け道を探すリスクが高まります。

検知データは、あくまで現場の業務課題を把握するための材料として扱います。なぜそのサービスが使われているのか、既存の公認ツールにどのような不満があるのかをヒアリングすることが重要です。たとえば、「大容量ファイルの共有に非公認のストレージが多用されている」という検知結果が出た場合、現行のシステムの容量制限を緩和するか、より使い勝手の良い法人向けのオンラインストレージを代替として提供するなどの対応が求められます。

ポイントの要点整理

シャドーIT対策を成功させるには、単なる監視や制限にとどまらない柔軟な運用が不可欠です。シャドーIT対策ツールの導入によって利用実態を正確に把握し、セキュリティリスクの評価と現場の利便性向上を両立させることが、本質的な解決に繋がります。ツールによる可視化を入り口として、社内ルールの見直しや適切なシステムの提供へとステップを進めていきましょう。

継続的なモニタリング体制の構築

シャドーIT対策を成功させるための4つ目のポイントは、利用状況の継続的なモニタリングと可視化です。一度社内ルールを定めても、業務環境の変化や新しいサービスの登場に伴い、新たな非公認ツールが利用されるリスクは常に存在します。そのため、一時的な調査で終わらせず、常時監視できる体制を構築することが不可欠です。

継続的なモニタリングと検知の仕組みづくり

シャドーIT対策の基本は、社内ネットワークや従業員の端末から発生する通信状況を正確に把握することです。ここで有効なのが、シャドーIT対策ツールの活用です。CASBやSWG(Secure Web Gateway)といったセキュリティ検知ツールを導入することで、従業員がどのクラウドサービスにアクセスし、どのようなデータをやり取りしているかをリアルタイムで可視化できます。目視やアンケート調査だけでは把握しきれない実態を、システムによって客観的に洗い出すことが最初のステップです。

ツール導入と運用における判断ポイント

検知ツールを選定・運用する際の判断ポイントは、自社の業務形態に合った柔軟な監視範囲と制御ポリシーを設定できるかどうかです。すべての非公認通信を一律に遮断するアプローチは現実的ではありません。業務効率化に寄与するツールと、情報漏洩リスクの高いツールを明確に区分し、リスクレベルに応じた対応を決定する必要があります。

たとえば、特定のファイル共有サービスへのデータアップロードは制限しつつ、取引先からのファイルダウンロード(閲覧)のみを許可するなど、業務実態に即した細やかな制御が可能なツールを選ぶことが重要です。

現場運用における注意点と要点の整理

シャドーIT対策を現場で運用する上で最も注意すべき点は、過度な制限によって従業員の生産性を低下させないことです。厳格すぎる監視体制を敷くと、業務に支障をきたすだけでなく、監視の目をかいくぐるさらに巧妙な非公認ツール利用を生み出す悪循環に陥りかねません。

対策の要点として、以下の要素を押さえておく必要があります。

- ツールの活用による現状把握: 専用の検知ツールを用いて、社内に潜む非公認サービスを漏れなく特定し、リスクを可視化する。

- 代替手段の迅速な提供: リスクの高いツールを検知・遮断した際は、単に禁止して終わるのではなく、情報システム部門から安全基準を満たした代替ツールを提案する。

このように、システムによる監視と現場への業務支援のバランスを取ることが、実効性のあるシャドーIT対策を実現する鍵となります。

定期的な運用プロセスの定着

シャドーIT対策の5つ目の重要なポイントは、一度のルール策定やツール導入で終わらせず、継続的なモニタリングと運用プロセスを定着させることです。クラウドサービスは日々新しいものが登場するため、一時的な対策だけではすぐに形骸化してしまいます。現場の業務環境の変化に合わせて、情シス部門が定期的に状況を把握し、対策をアップデートし続ける仕組みが不可欠です。

継続的なモニタリングの判断ポイント

運用フェーズにおけるシャドーIT対策の判断ポイントは、検知ツールが収集したデータをどのように評価し、アクションに繋げるかにあります。具体的には、以下の項目を定期的にチェックします。

- 新規ツールの利用状況: 未許可のSaaSやアプリケーションが新たに利用されていないかを確認します。

- 既存ツールの利用頻度: 公式に導入したツールの利用率が低い場合、現場のニーズと合致しておらず、隠れた非公式ツールの温床になっている可能性があります。

- 申請フローの稼働状況: 現場からの新しいツールの利用申請がスムーズに行われているかを評価します。

これらのデータをもとに、現場の業務プロセスにボトルネックが生じていないかを判断し、必要に応じて公式ツールの追加やルールの見直しを行います。

現場で運用する際の注意点と要点の整理

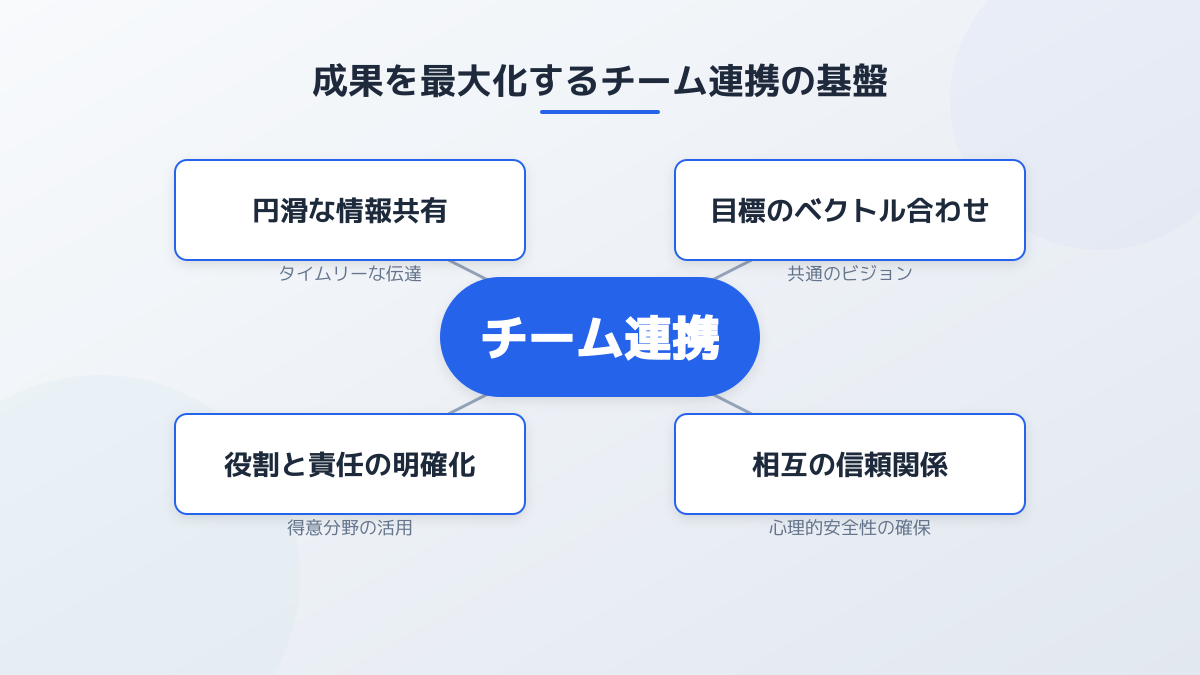

現場で運用プロセスを回す際の最大の注意点は、厳格すぎる制限によって業務効率を低下させないことです。セキュリティを重視するあまり、現場のチーム連携やコミュニケーションを阻害するようなルールを押し付けると、従業員は監視の目をかいくぐって新たな非公式ツールを使い始めます。

これを防ぐためには、情シス部門が「取り締まる側」ではなく「業務改善を支援する側」として現場と対話することが重要です。現場がなぜそのツールを使いたいのかという背景をヒアリングし、安全に利用できる代替案を提示するなど、柔軟な対応が求められます。

要点は、検知ツールによる定量的なモニタリングと、現場との定性的なコミュニケーションを両立させることです。この両輪を回すことで、セキュリティを担保しながら生産性を高める健全なIT環境を維持できます。

定期監査とルールの見直し

シャドーIT対策の6つ目のポイントとして、定期的な利用実態の監査とセキュリティルールの継続的な見直しについて整理します。

監査とルールの見直しにおける基本事項

シャドーIT対策は、一度検知ツールを導入しルールを定めて完了するものではありません。クラウドサービスは日々アップデートされ、現場の業務ニーズも絶えず変化します。そのため、定期的にネットワークログや検知ツールを用いて利用実態を把握し、既存のセキュリティ基準が現状の業務に即しているかを評価することが基本となります。

この際、現場がどのような課題を解決するために未承認ツールを利用しているのかを分析することが、対策の判断ポイントを具体化する鍵となります。単に利用の有無を確認するだけでなく、業務効率化の阻害要因になっていないかを見極めることが重要です。

現場運用時の注意点と要点の整理

現場でシャドーIT対策を運用する際の最大の注意点は、監査や制限を単なる「取り締まり」にしないことです。一方的に利用を禁止するだけでは、従業員はより検知されにくい別のツールへ移行してしまい、根本的な解決には至りません。

このポイントにおける要点は、現場との対話とルールの柔軟なアップデートです。情報システム部門は現場のヒアリングを通じてツールの必要性を理解し、安全に利用できる代替の公式ツールを提供するか、一定のセキュリティ条件を満たした上で利用を許可するなどの対応が求められます。実態に合わせたルールの継続的な改善こそが、利便性と安全性を両立させる重要な要素となります。

よくある質問

シャドーITとは具体的にどのようなものですか?

従業員が会社に無断で業務に利用しているクラウドサービスや個人のデバイスを指します。個人のスマートフォンでの業務メール確認や、無料のオンラインストレージ、未許可のチャットツールの使用などが該当します。2026年現在は、ChatGPTなどの生成AIを情シスの承認なく業務利用する「シャドーAI」も同様の問題として情シス部門の対応が急がれています。

シャドーIT対策ツールを導入する際の費用相場は?

導入するツール(CASBやSWGなど)の機能やユーザー数によって異なりますが、一般的には1ユーザーあたり月額数百円から数千円程度です。初期費用がかかる場合もあるため、まずは無料トライアルやログ分析のみのプランからスモールスタートすることをおすすめします。

現場の反発を抑えつつ対策を進めるコツは?

単に「禁止」するのではなく、「なぜ危険なのか」を丁寧に説明し、必ず「安全な代替ツール」をセットで提供することです。現場の業務効率を下げないための支援策として導入をアピールすることが重要です。

CASBとSWGの違いは何ですか?

CASBはクラウドサービスへのアクセスと操作を監視・制御することに特化しており、承認済みSaaSの内部操作(ファイルのダウンロード・共有など)まで細かく管理できます。SWG(Secure Web Gateway)はWebトラフィック全般を対象にマルウェアや危険なURLへのアクセスをブロックするのが主目的です。シャドーITの検知・可視化が主目的であれば、まずCASBのログ分析型から導入するのが一般的です。

まとめ

シャドーIT対策は、単なる禁止ではなく、現場の業務実態を深く理解し、情報システム部門が主体となって適切なルールと代替手段を提供することが重要です。本記事で解説した6つのポイント、すなわち「実態把握」「ルール策定」「CASB等ツール活用による可視化」「継続的なモニタリング」「運用プロセスの定着」「定期的な監査と見直し」を実践することで、セキュリティリスクを最小限に抑えつつ、従業員の生産性向上も実現できます。現場との対話を重視し、柔軟な運用を続けることが、成功への鍵となるでしょう。

シャドーIT対策を運用に落とし込むときは、本文で整理した判断基準を順に確認してください。

業務を変えるSaaSと、社内AIシステムを。

B2B 向けの SaaS プロダクトや、企業の業務課題を解決する社内向け AI システムを、企画・設計・開発・運用まで一貫対応。マルチテナント・課金・権限管理といった SaaS 基盤から、LLM を活用した社内ナレッジ検索・ドキュメント生成・業務自動化まで、事業と組織の成長に直結するシステムを構築します。

伊藤翔太

大学卒業後、外資系IT企業にてSaaS製品の法人営業とカスタマーサクセスを経験。その後、国内のBtoBスタートアップに参画し、新規SaaS事業の立ち上げからグロースまでを牽引しました。現在はSaasラボの専属ライターとして、SaaS事業者に役立つ実践的な最新トレンドやノウハウを発信しています。

関連記事

SSO(シングルサインオン)導入ガイド:費用相場・手順・企業規模別の選び方

SSO(シングルサインオン)の導入費用は、クラウド型IDaaSで1ユーザー月額100〜1,000円が相場。本記事では、企業規模別の選び方・導入手順・セキュリティ運用の6つのポイントを体系的に解説します。Okta・Microsoft Entra ID・HENNGE Oneなど代表製品の比較情報も掲載。

持続化補助金 事業計画書サンプル【2026年版】SaaS開発で採択率を高める7つのポイント

小規模事業者持続化補助金の事業計画書をSaaS開発で申請するポイントを解説。経費配分ルール(ウェブ関連費の1/4上限)からKPI明記・業務効率化の数値化まで、7つのポイントで採択に近づく書き方を記入例とともに紹介します。

ホリゾンタルSaaSとは?バーティカルSaaSとの違いと代表事例を完全ガイド

業界を問わず特定の業務課題を解決する「ホリゾンタルSaaS」。本記事ではその意味やメリット、特定業界向けに特化したバーティカルSaaSとの違い、代表的なサービス例を解説し、自社のビジネスモデル検討に役立つ情報を提示します。