SAML認証とは?図解でわかるシングルサインオンの仕組みとIdP・SP・OAuthの違い

SAML認証はIdP(Identity Provider)とSP(Service Provider)の間でSAMLアサーションを署名付きで受け渡すことでSSOを実現します。「SAMLとOAuthは何が違うのか」「IdP起点とSP起点の認証フローはどう違うか」——本記事はこれらの技術的な疑問に図解で答え、エンジニアや情シス担当者がプロトコルを正しく選択できるよう解説します。

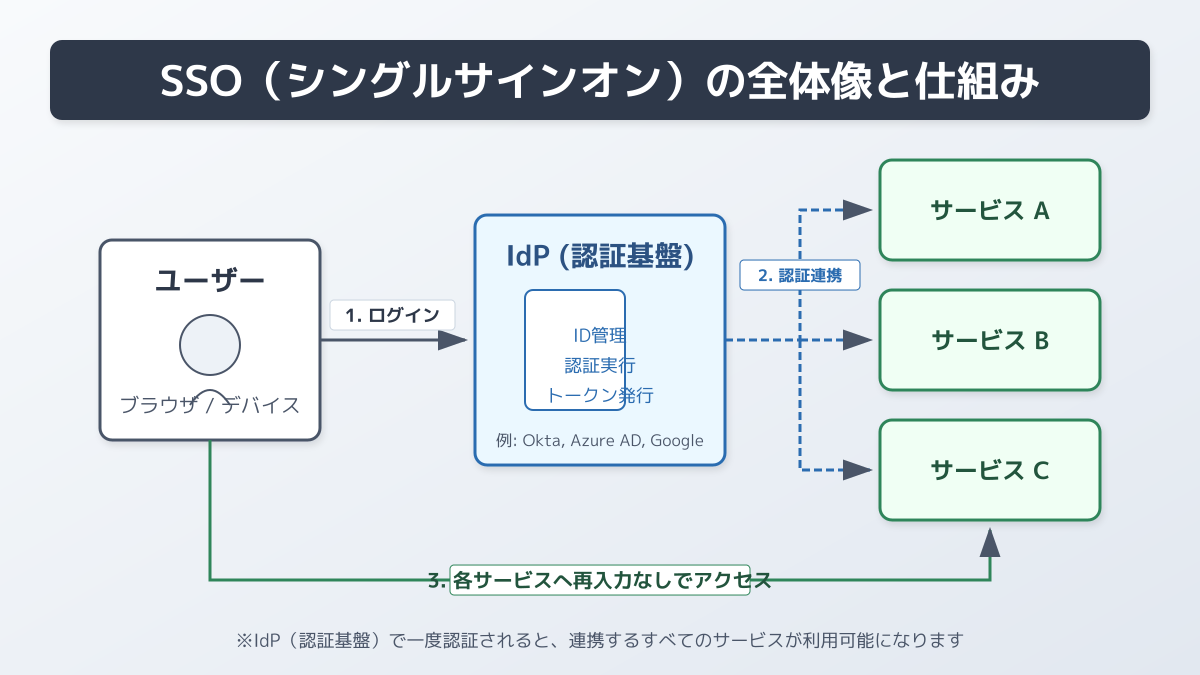

SAML認証(Security Assertion Markup Language)とは、企業システムでシングルサインオン(SSO)を実現するためのXMLベースの標準認証規格です。IdP(Identity Provider)がユーザーを認証し、署名付きのSAMLアサーションをSP(Service Provider)に渡すことで、ユーザーは1回のログインで複数のSaaSや業務システムにアクセスできます。SAML 2.0はエンタープライズ向けBtoBシステムで事実上の標準となっており、Microsoft Entra ID(旧Azure AD)・Okta・HENNGE Oneなど主要なIdPが対応しています。

本記事では、SAML認証の仕組みをIdP起点・SP起点の認証フローで解説し、OAuth 2.0・OpenID Connectとの技術的な違い、多要素認証(MFA)との組み合わせ、導入時に失敗しない7つのポイントまでエンジニア・情シス担当者向けに網羅します。

シングルサインオン導入の基本とセキュリティ要件

「パスワードの使い回しを防ぎたいが、セキュリティを厳しくすると現場から不満が出る」というジレンマは、シングルサインオンで解決できます。しかし、認証基盤が破られると全システムに影響が及ぶため、利便性とセキュリティのバランスを考慮した慎重な設計が求められます。

導入を判断するための具体基準

自社に導入すべきかを判断するポイントは、利用中のクラウドサービス数とパスワード管理の負担です。一人当たり3つ以上のシステムを日常的に利用している場合、パスワードリセットの工数削減効果が顕著に表れます。たとえば、従業員100人の企業で毎月10件のパスワードリセット依頼があり、1件あたり15分の対応時間がかかっているとします。シングルサインオンを導入すれば、この情シス担当者の作業時間をゼロにし、本来の開発・運用業務に集中させることが可能になります。

また、SaaSを活用した新規事業を立ち上げる際にも、認証基盤の統合は初期段階から検討すべき課題です。事業化の進め方については、【2026年版】新規事業の立ち上げを成功に導く6つの実践論|失敗を防ぐ手順とおすすめ本を参考に、事業戦略とシステム要件の整合性を確認してください。

現場運用の注意点と要点の整理

現場での運用においては、多要素認証(MFA)の併用が不可欠です。利便性を享受しつつ、認証情報漏洩に備える防御策を構築してください。また、従業員の退職時や異動時に、即座にアクセス権限を無効化できる運用体制の整備も重要です。

SSO導入の費用相場・製品選定・企業規模別の手順については、SSO(シングルサインオン)導入ガイド:費用相場・手順・企業規模別の選び方で詳しく解説しています。本記事はプロトコル・技術仕組みの理解に特化しているため、製品比較・費用はそちらを参照してください。

導入成功の第一歩は、現状のシステム利用状況の可視化とセキュリティ要件の定義に尽きます。まずは自社の課題を正確に把握し、適切な基盤構築を進めてください。

シングルサインオンの仕組み:SAML認証とSaaS連携のポイント

シングルサインオンの仕組みを理解する上で、標準的な認証プロトコルであるSAML(Security Assertion Markup Language)の知識は欠かせません。既存のSaaSとスムーズに連携させるため、SAML認証の基本構造と導入時の確認事項を整理します。

IdPとSPによる認証連携

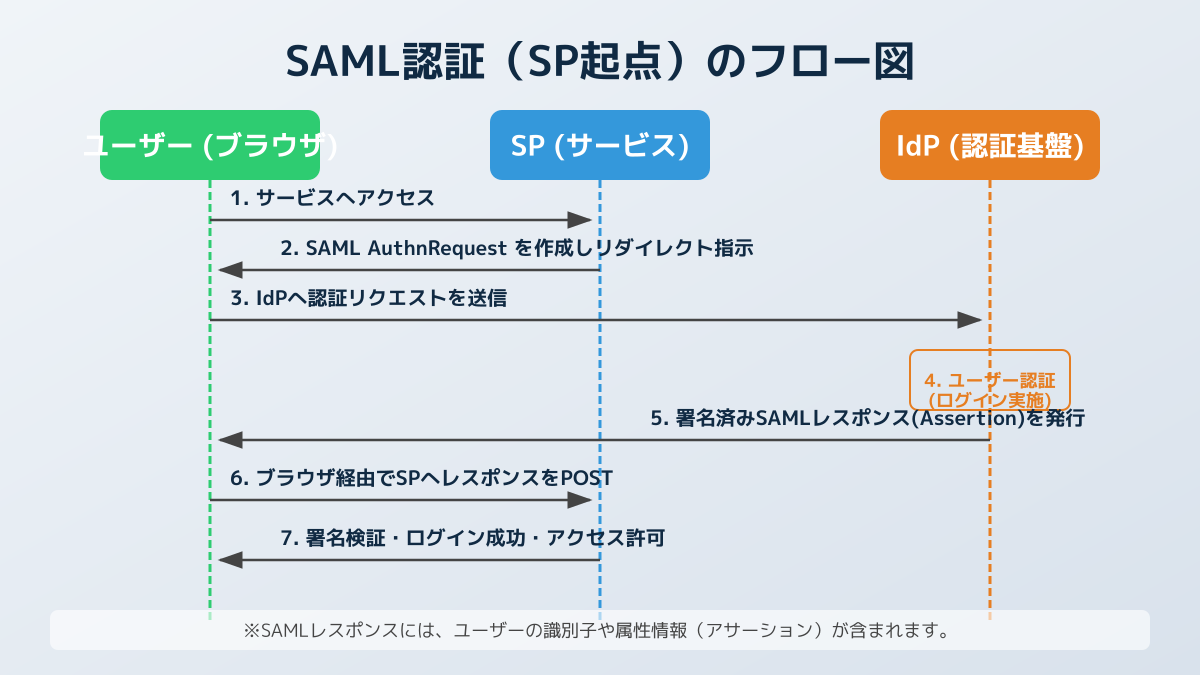

SAML認証は、ユーザーの認証情報を一元管理する「IdP(Identity Provider)」と、各種クラウドサービスを提供する「SP(Service Provider)」の間で、安全に認証データをやり取りするための標準規格です。

ユーザーがサービス(SP)にアクセスしようとすると、SPはIdPに認証を要求します。IdPで一度ログインが成功すれば、その認証情報がSPに渡され、ユーザーは個別のパスワードを入力することなくサービスを利用できます。企業向けのIdPとしては、「Microsoft Entra ID(旧Azure AD)」「Okta」「HENNGE One」などが代表的です。この連携により、利便性の向上とパスワード管理の負担軽減が同時に実現します。

導入時の判断ポイントとSaaS連携

自社にシングルサインオンを導入する際の判断ポイントは、利用中のシステムや今後導入予定のサービスがSAML認証に対応しているかどうかです。特に、業務効率化のために複数のクラウドサービスを組み合わせる場合、各サービスがIdPとスムーズに連携できるかを事前に確認する必要があります。

クラウドサービスの基礎知識や、ビジネスにおける活用メリットについて詳しく知りたい場合は、【完全図解】SaaSとは?正しい意味・読み方から導入メリットまで初心者向けに解説も併せてご参照ください。サービスの特性を正しく理解することで、連携対象となるシステム選定がよりスムーズになります。

OAuthとOpenID Connectによるモダンな認証

B2C向けのWebサービスやスマートフォンアプリとの連携では、SAMLよりも軽量なプロトコルが求められます。ここでは、現代のシステム環境で広く利用されているOAuthとOpenID Connectの活用方法と、それぞれの役割の違いを解説します。

認可と認証の違い

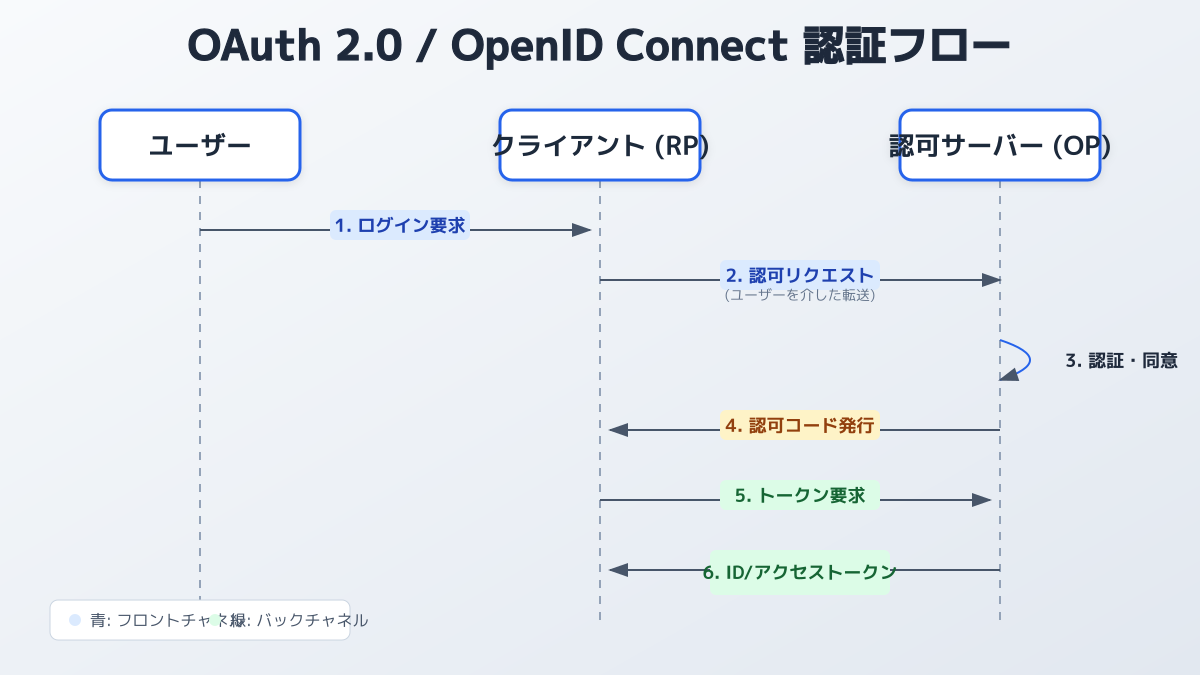

クラウドサービスやAPI連携を前提としたシステムでは、OAuthおよびOpenID Connectという標準規格が頻繁に用いられます。

OAuthは、本来「認可(権限の付与)」を行うためのプロトコルであり、あるサービスが別のサービスのリソースに安全にアクセスする仕組みを提供します。一方、OpenID Connectは、このOAuthの仕組みを拡張し「認証(本人確認)」の機能を追加した規格です。これにより、ユーザーはGoogleやMicrosoftなどの既存アカウントを利用して、複数の異なるサービスへ安全にログインできるようになります。

SAML・OAuth・OpenID Connectの比較

それぞれのプロトコルには適した用途があります。以下の表に違いと使い分けの目安をまとめました。

| プロトコル | 主な目的 | データ形式 | 主なユースケース | 代表的なサービス例 |

|---|---|---|---|---|

| SAML | 認証と認可 | XML | 企業内の業務システム、BtoBのSaaS連携 | Okta、Microsoft Entra ID(旧Azure AD) |

| OAuth 2.0 | 認可(権限付与) | JSON | アプリ間のデータアクセス許可 | X(旧Twitter)連携、APIアクセス |

| OpenID Connect | 認証(本人確認) | JSON(JWT) | BtoC向けのWebサービス、スマホアプリログイン | Googleログイン、Appleでサインイン |

導入の判断ポイント

自社の要件に合わせて最適なプロトコルを選択することが重要です。一般的に、企業内の業務システムやB2BのSaaS連携には、強力なセキュリティと実績を持つSAML認証が適しています(例:OktaやMicrosoft Entra IDなどをIdPとして利用)。対して、B2C向けのWebサービスや、スマートフォンアプリと連携するモダンなシステムを構築する場合は、軽量でAPIとの相性が良いOpenID Connectの採用が推奨されます。

多要素認証(MFA)とアクセス制御によるセキュリティ強化

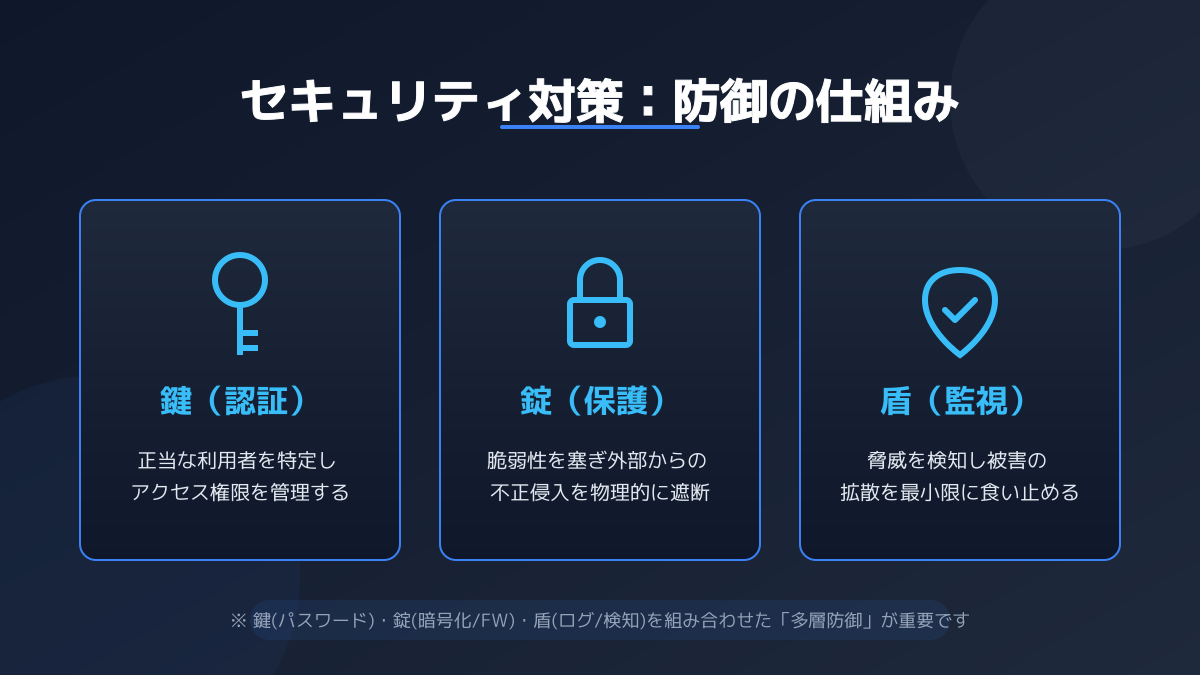

シングルサインオンは「1つの鍵で全ての扉を開ける」仕組みであるため、その鍵(マスターアカウント)が盗まれた際のリスクは甚大です。この弱点を補い、強固なセキュリティを構築するための具体的なアクセス制御手法を紹介します。

パスワード依存からの脱却

シングルサインオンの特性上、万が一マスターとなる認証情報が漏洩した場合、連携しているすべてのシステムに不正アクセスされる危険性が生じます。

セキュリティを強固に保つためには、単一のパスワードに依存しない仕組みづくりが不可欠です。導入を検討する際の重要な判断ポイントとして、多要素認証(MFA)への対応有無が挙げられます。スマートフォンを用いた生体認証や、ワンタイムパスワードなどを組み合わせることで、パスワード漏洩時のリスクを大幅に低減できます。

条件付きアクセスの活用

アクセス元の環境に応じた制御も重要です。たとえば、社内ネットワークや会社支給の端末からのみアクセスを許可し、個人所有の端末やフリーWi-Fiからの接続はブロックするといった「条件付きアクセス」を設定することで、リモートワーク環境下でも安全な運用が可能になります。また、普段と異なる国や地域からのアクセスを検知した際に、追加の認証を求めるといったセキュリティポリシーのサンプルも多くの企業で採用されています。現場の業務フローを極端に阻害しない範囲で、適切なアクセス制限を設けることが求められます。

システム要件の把握と運用ルールの徹底

システムを導入しただけでは、シングルサインオンは定着しません。自社の既存システムとの互換性を確認する技術的な要件定義に加え、現場の従業員が迷わず安全に利用できる運用ルールの策定が不可欠です。

連携対象システムの選定

導入前の判断ポイントとして、自社で利用している既存のクラウドサービスや社内システムが、連携要件を満たしているかを網羅的に確認する必要があります。特に、SAMLやOAuthといった標準的な認証プロトコルに対応しているシステムを優先して連携対象に含めることで、開発工数を抑えたスムーズな統合が可能になります。

リテラシー教育とマニュアル化

システムの技術的な設定だけでなく、従業員に対するリテラシー教育も重要です。新しいログイン手順や、不審なアクセス通知を受け取った際の報告フローを事前にマニュアル化し、周知しておくことで、現場の混乱を防ぐことができます。システム要件の確実な事前調査と、現場への丁寧な運用ルールの落とし込みが定着の鍵となります。

セキュリティポリシーとユーザー利便性の両立

セキュリティをガチガチに固めすぎると、リモートワークや外出先での業務に支障をきたします。システムの重要度やアクセス元の環境に応じて認証強度を柔軟に変え、ポリシーと利便性を両立させる方法を解説します。

柔軟な認証強度の設定

1度の認証で複数のシステムへアクセスできる仕組みは業務効率を大幅に向上させますが、万が一パスワードが漏洩した際のリスクも同時に高まります。そのため、利用するクラウドサービスや社内システムの重要度に応じて、認証の強度を柔軟に変更できるソリューションを選ぶ必要があります。

機密性が極めて高い財務システムや個人情報管理データベースなどは、あえてシングルサインオンの対象から外し、個別の多要素認証プロセスを残すという選択肢も有効です。

継続的な権限管理とSPOF(単一障害点)対策

運用フェーズにおいて最も警戒すべきは、退職者のアカウント放置と、認証基盤自体のシステムダウンです。導入後も安全な環境を維持するための、継続的な権限管理と障害対策(SPOF対策)の重要性を説明します。

アカウントのライフサイクル管理

運用管理の要点として、定期的なアクセス権限の棚卸しを必ず実施してください。従業員の異動や退職が発生した際、即座にアカウント権限を無効化するフローが構築されていなければ、不要なアクセス権が残り続ける「ゴーストアカウント」となり、内部不正や情報漏洩の温床となります。

単一障害点(SPOF)への備え

現場で運用する際の最大の注意点は、IdPに障害が発生した場合、連携しているすべてのサービスへログインできなくなる「単一障害点(SPOF)」のリスクです。これを防ぐためには、IdPの稼働状況を監視し、緊急時のバックアップとなる代替のログイン手段をあらかじめ用意しておくことが重要です。具体的には、シングルサインオン経由でのアクセスが遮断された場合に備え、管理者権限を持つ一部のアカウントのみ、直接システムへログインできる「バイパス用パスワード」を金庫などで厳重に保管しておくといった運用サンプルが挙げられます。障害時に業務を継続するための手順をマニュアル化しておくことが不可欠です。

まとめ

SAML認証(Security Assertion Markup Language)は、IdPとSPの間でSAMLアサーションを署名付きで受け渡すことで、企業システムのシングルサインオン(SSO)を実現する事実上の標準規格です。SAML・OAuth 2.0・OpenID Connectはそれぞれ「BtoB業務システム」「API認可」「BtoC認証」と用途が異なるため、自社のシステム構成に合ったプロトコルを選択することが最初の重要ステップです。

また、認証基盤が集約される性質上、単一障害点のリスクや認証情報漏洩時の影響を最小限に抑えるため、多要素認証(MFA)の導入やIPアドレス制限などの強固なセキュリティ対策が欠かせません。さらに、導入前のシステム要件の正確な把握、そして導入後の継続的な権限管理と障害対策の整備が、安全かつ効果的な運用を維持する鍵となります。本記事で解説した7つのポイントを踏まえ、自社の環境に合わせた最適なシングルサインオン環境を構築し、ビジネスの成長を加速させてください。

業務を変えるSaaSと、社内AIシステムを。

B2B 向けの SaaS プロダクトや、企業の業務課題を解決する社内向け AI システムを、企画・設計・開発・運用まで一貫対応。マルチテナント・課金・権限管理といった SaaS 基盤から、LLM を活用した社内ナレッジ検索・ドキュメント生成・業務自動化まで、事業と組織の成長に直結するシステムを構築します。

伊藤翔太

大学卒業後、外資系IT企業にてSaaS製品の法人営業とカスタマーサクセスを経験。その後、国内のBtoBスタートアップに参画し、新規SaaS事業の立ち上げからグロースまでを牽引しました。現在はSaasラボの専属ライターとして、SaaS事業者に役立つ実践的な最新トレンドやノウハウを発信しています。

関連記事

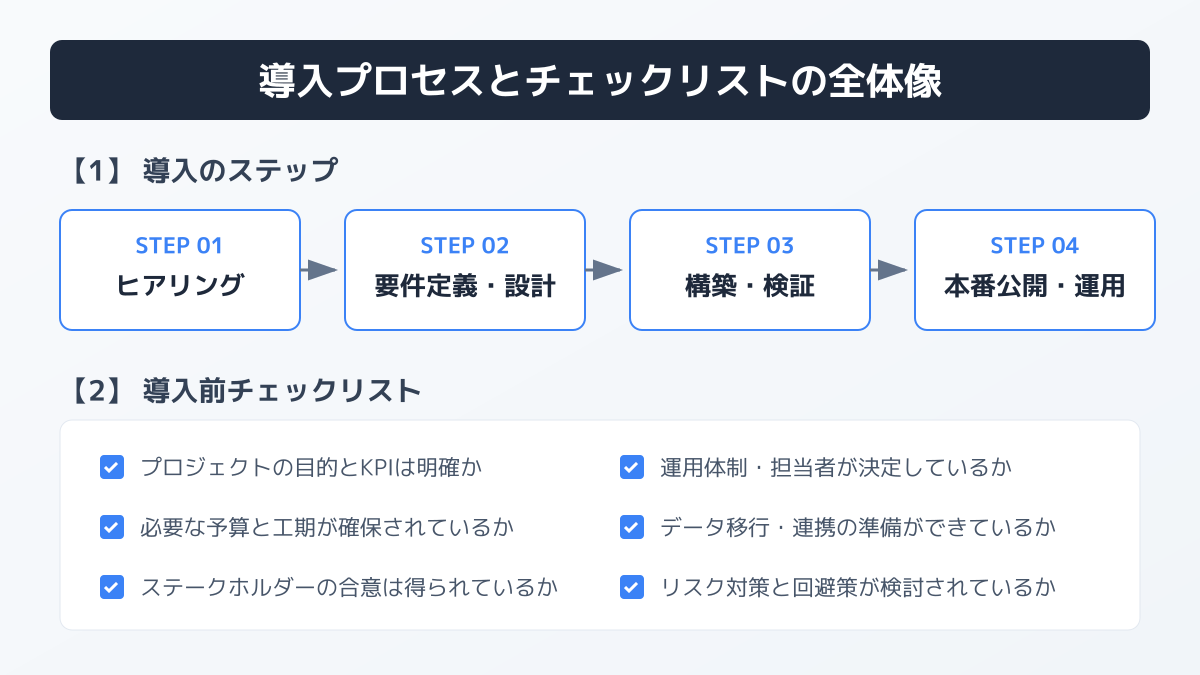

SSO(シングルサインオン)導入ガイド:費用相場・手順・企業規模別の選び方

SSO(シングルサインオン)の導入費用は、クラウド型IDaaSで1ユーザー月額100〜1,000円が相場。本記事では、企業規模別の選び方・導入手順・セキュリティ運用の6つのポイントを体系的に解説します。Okta・Microsoft Entra ID・HENNGE Oneなど代表製品の比較情報も掲載。

決済システムの作り方【2026年版】|SaaS自作判断と外部API活用の3ステップ

SaaS向け決済システムの作り方を開発3ステップで解説。自作とStripeなど外部API利用の判断基準、要件定義から異常系テスト・Dunning処理まで、エンジニアと事業責任者が知っておくべき実装ポイントを網羅しています。

UI/UXとは?わかりやすく解説|SaaS開発で成果を出す4つの設計原則と投資対効果

UIとUXの違いから始まり、SaaS開発で継続率を高める4つのデザイン原則(情報の段階的開示・学習支援UI・進捗可視化・エラーリカバリー)とROIの実態まで、事業担当者・開発担当者向けに実践的な視点でまとめています。

アジャイル開発の要件定義は不要?失敗を防ぐ設計書とドキュメント作成の3ステップ

「アジャイル開発では要件定義や設計書が不要」というのは大きな誤解です。本記事では、アジャイル開発においてなぜ要件定義が必要なのか、従来の手法との違いや、変更に強いドキュメントの作り方を解説します。

持続化補助金 事業計画書サンプル【2026年版】SaaS開発で採択率を高める7つのポイント

小規模事業者持続化補助金の事業計画書をSaaS開発で申請するポイントを解説。経費配分ルール(ウェブ関連費の1/4上限)からKPI明記・業務効率化の数値化まで、7つのポイントで採択に近づく書き方を記入例とともに紹介します。

PoCとは?ビジネスを成功に導く7つの進め方とIT開発のポイント

新規システムやSaaS開発の失敗を防ぐための重要プロセス「PoC(概念実証)」について、ビジネスおよびIT分野での意味をわかりやすく解説。検証すべき項目や、無駄なコストをかけずに検証する7つの進め方を紹介します。